-

은행/증권사/게임사 등에서 보안 목적으로 배포되는 nProtect Netizen v5.5에서 외부 공격에 의하여 원격코드가 실행되는 취약점이 발견됨

-

공격자가 특수하게 제작한 웹 페이지를 취약한 nProtect Netizen이 설치된 PC에서 접속할 경우 악성코드에 감염됨

-

이에 따라 과거 은행/증권사/게임사 등을 방문하여 nProtect Netizen가 설치된 경우에는 취약점이 존재하는 버전을 확인하여 삭제하거나 취약점이 없는 버전으로 재설치를 권고함

-

영향 받는 소프트웨어

-

nProtect Netizen v5.5(2013.5.22.1) 이전 버전

-

버전확인 방법

-

C:\Program Files\INCAInternet\nProtect Netizen v5.5 폴더로 이동

-

64bit 머신 : C:\Program Files(x86)\INCAInternet\nProtect Netizen v5.5

-

npupdate.exe 파일 오른 버튼 클릭 > 속성 > 자세히 탭

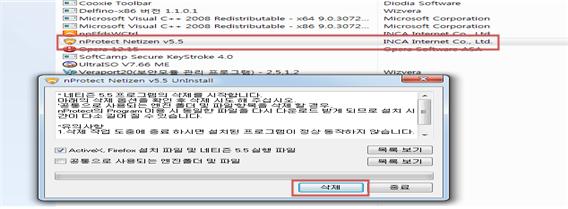

위 그림의 이전 날짜일 경우 취약한 버전

- 취약한 버전의 소프트웨어 사용자

- 삭제 후 해당 서비스 사용시 재방문 하여 재설치

- 삭제방법

: 제어판->프로그램

추가 삭제->설치된

nProtect Netizen v5.5를

언인스톨

- 취약한 버전의 소프트웨어를 배포하는 기업관리자

- 배포하는 nProtect Netizen v5.5가 취약한 버전인지 확인 한 후 취약점에 제거된 신규패키지를 업데이트하여 배포

문의사항

-

한국인터넷진흥원 인터넷침해대응센터: 국번없이 118

-

본 취약점은 Krcert 홈페이지를 통해 hellsonic at ASRT 님께서 제공해주셨습니다.원문: http://www.krcert.or.kr/kor/data/secNoticeView.jsp?p_bulletin_writing_sequence=2303

댓글 없음:

댓글 쓰기